網宿安全發布《2024年度網絡安全態勢報告》AI驅動攻防升維,體系化主動安全成破局關鍵快訊

企業安全建設向‘AI驅動的體系化主動安全’升級,對過去一年企業Web安全、辦公安全等領域的攻擊態勢與防御技術進行分析,AI驅動的體系化主動安全。

【TechWeb】近日,網宿科技旗下品牌網宿安全正式發布《2024年度網絡安全態勢報告》(以下簡稱《報告》)。報告基于其服務金融、政務、制造等數十個行業的攻防數據,對過去一年企業Web安全、辦公安全等領域的攻擊態勢與防御技術進行分析,并系統性提出“AI驅動的體系化主動安全”理念,為企業在AI浪潮下的安全建設提供可落地的實施路徑。

資產暴露面風險激增,“AI”正在成為最鋒利的“茅”

2024年,數字化轉型浪潮下企業資產暴露面風險急劇擴大。

《報告》顯示,全球新增CVE漏洞首次突破4萬大關,高危漏洞占比高達67.98%。國產軟件漏洞利用攻擊持續攀升,主要針對協同辦公、內容管理和企業資源規劃三大類系統。22、3389、443等關鍵端口的暴露量更達億級規模。攻擊者正沿“暴露面突破→應用層滲透→終端橫向移動”的路徑重構攻擊鏈。

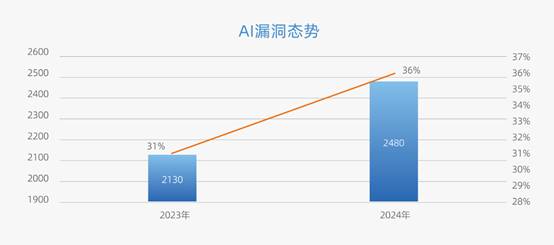

其中,最引人關注的是AI系統自身脆弱性引發的安全風險,以及AI技術被不當利用衍生的安全風險。網宿安全主機安全平臺測繪到,2024年熱門AI類應用CVE漏洞新增了250個,同比增長36%,增速超過了整體CVE漏洞的增長。而提示詞注入攻擊作為位居首位的AI應用特有風險,也已從最初的誘導模型泄露敏感信息,升級為誘導模型調用系統權限的高危行為,凸顯健全大模型防御體系的緊迫性。

與此同時,生成式AI技術的普及顯著降低了攻擊門檻,推動網絡攻防呈現"規模化、智能化、強對抗"的新特征。

Web攻擊態勢方面,T級DDoS攻擊達到219次,同比激增10倍;60%的Web攻擊聚焦于API接口,大模型應用生態API接口數量的爆發成為API攻擊增長的重要來源;惡意Bot請求量突破3200億次,并呈現出“全鏈路對抗”特性,動態調整攻擊策略繞過防御。

在辦公網絡方面,攻擊事件增長47%,多分支機構企業因防護薄弱成為主要目標;數據泄露風險通過網盤、文庫等知識共享平臺持續擴散;AI生成的深度偽造的郵件已占商業郵件欺詐的40%。另外以挖礦病毒、大型僵尸網絡、勒索病毒等為主的資源占用型攻擊手段,以及弱口令、防御繞過技術、持久化攻擊等方式,仍然是主機安全的主要威脅來源。

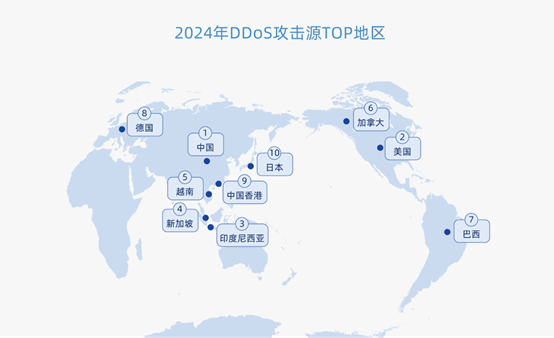

此外,網宿安全遍布全球的攻防網絡監測到,東南亞地區爭逐步成為DDoS攻擊源的新興區域。具體來看,印度尼西亞、新加坡、越南三國的DDoS攻擊源分布躍升至全球第3、第4和第5位,而在2023年這三個國家的排名分別是第10、第17以及第30,變化顯著。

會上,胡鋼偉指出,在多種攻擊手段融合與攻擊鏈條復雜化的雙重趨勢推動下,企業安全體系正從"規則維度"向"認知維度"升維,從單點防護向“全鏈條監測、多維度對抗”的立體化防御體系加速演進。

防御變革:以“AI驅動的體系化主動安全”,構筑動態免疫系統

《報告》指出,企業安全建設向‘AI驅動的體系化主動安全’升級,需構建‘暴露面收斂-縱深防御-智能運營’三位一體的動態防護架構。”

在web安全及辦公安全方面,針對資產暴露面激增問題,《報告》建議通過MSS(安全托管服務)實現"人機共智"的動態風險治理;針對AI驅動威脅向智能化、強對抗演變等新特征,企業可基于WAAP、SASE等前沿架構,構建覆蓋全流量的威脅檢測和防御體系,并利用AI技術形成自適應防御模型,實現從“被動防御”到“主動免疫”的轉變。

針對大模型的規模化應用過程中帶來的安全挑戰,《報告》提出分區分域防御的策略,建議大模型基礎設施域采用云原生安全技術強化主機與容器安全,大模型應用域依托WAAP架構構建Web與API全鏈路防護,大模型數據域通過零信任機制與數據庫全生命周期審計實現動態管控,形成覆蓋"基礎設施-應用交互-數據資產"的立體防護體系。

會上,網宿科技售前及解決方案部大區經理王華強重點介紹了一些頻發的攻防場景,如:某潮玩商城攔截99%異常訂單流量,連鎖企業全國門店統一安全管理,以及央國企安全事件發現及響應時效從8小時縮短至10分鐘等成功案例,實證了該體系在多階段智能對抗、終端安全管理、安全運營提效等場景的落地價值,彰顯了安全防御與業務發展的深度協同能力。

最后,胡鋼偉在交流時表示,網宿安全發布報告不僅是為揭示威脅態勢,更是為分享下一代安全體系的建設思路。他強調,“網宿將持續迭代體系化主動安全能力,護航數字生態的穩健發展,這是技術供應商在AI時代必須履行的責任。”(御風)

1.TMT觀察網遵循行業規范,任何轉載的稿件都會明確標注作者和來源;

2.TMT觀察網的原創文章,請轉載時務必注明文章作者和"來源:TMT觀察網",不尊重原創的行為TMT觀察網或將追究責任;

3.作者投稿可能會經TMT觀察網編輯修改或補充。